แนวทางการจัดทำคู่มือ "การใช้งานและการรักษาความปลอดภัยระบบเครือข่ายสารสนเทศ"

"การใช้งานและการรักษาความปลอดภัยระบบเครือข่ายสารสนเทศ" เป็นสิ่งที่จำเป็นสำหรับผู้ที่มีหน้าที่ดูแลศูนย์สานสรเทศ การจัดทำคู่มือควรออกแบบให้สอดคล้องกับ แนวนโยบายการรักษาความมั่นคงปลอดภัยด้านสารสนเทศ (Information Security Policy)

แนวทางจัดทำคู่มือ "การใช้งานและการรักษาความปลอดภัยระบบเครือข่ายสารสนเทศ" นี้จัดทำขึ้น เพื่อให้บุคลากรทุกคนที่ใช้งานระบบเครือข่ายสารสนเทศขององค์กร มีความรู้ความเข้าใจในหลักการและแนวปฏิบัติที่ถูกต้อง เพื่อให้มั่นใจได้ว่าการจัดทำคู่มือเพื่อใช้ในงานระบบเครือข่ายจะเป็นไปอย่างมีประสิทธิภาพ ปลอดภัย และสอดคล้องกับ นโยบายความมั่นคงปลอดภัยด้านสารสนเทศขององค์กร ควรเขียนครอบคลุมหัวข้อให้ครอบคลุม การอธิบายระบบการทำงาน แนวการใช้งานระบบ การควบคุมความเสี่ยงระบบ และการปฏิบัติในภาวะฉุกเฉิน โดยผู้สนใจอาจดูเป็นแนวทางตัวอย่างแล้วนำไปปรับปรุงให้เหมาะสมกับงานที่มี ตัวอย่างสารบัญคู่มือ มีดังนี้

สารบัญ

1.1 วัตถุประสงค์ของคู่มือ

1.2 ขอบเขตการใช้งาน

1.3 นิยามคำศัพท์ที่สำคัญ

1.4 ความสัมพันธ์กับนโยบายความมั่นคงปลอดภัยสารสนเทศ

บทที่ 2 โครงสร้างระบบเครือข่ายสารสนเทศ

2.1 สถาปัตยกรรมเครือข่ายขององค์กร

2.2 ประเภทของระบบและอุปกรณ์เครือข่าย

2.3 การแบ่งเขตความปลอดภัย (Security Zones)

บทที่ 3 การใช้งานระบบเครือข่ายอย่างปลอดภัย

3.1 การใช้งานอินเทอร์เน็ตและอินทราเน็ต

3.2 การใช้งาน VPN และการเชื่อมต่อจากภายนอก

3.3 การตั้งค่ารหัสผ่านและการพิสูจน์ตัวตน

3.4 ข้อควรปฏิบัติเมื่อใช้งานระบบเครือข่าย

3.5 สิ่งที่ควรหลีกเลี่ยงในการใช้งานเครือข่าย

บทที่ 4 การควบคุมการเข้าถึงและการระบุตัวตน

4.1 การกำหนดสิทธิ์ผู้ใช้งาน

4.2 การจัดการบัญชีผู้ใช้งาน

4.3 การควบคุมอุปกรณ์ที่เชื่อมต่อ

4.4 การเก็บบันทึกและตรวจสอบ Log

บทที่ 5 การป้องกันภัยคุกคามและการรักษาความมั่นคงปลอดภัย

5.1 ประเภทของภัยคุกคามระบบเครือข่าย

5.2 การป้องกันมัลแวร์และ Ransomware

5.3 การใช้ Firewall, IDS/IPS

5.4 การอัปเดตระบบและ Patch Management

5.5 การสำรองข้อมูล (Backup) และการกู้คืน (Restore)

บทที่ 6 การรักษาความปลอดภัยอุปกรณ์เครือข่าย

6.1 การตั้งค่าความปลอดภัยสำหรับ Switch/Router

6.2 การควบคุมการเข้าถึงอุปกรณ์

6.3 การตรวจสอบและบำรุงรักษาระบบ

6.4 การจัดการอุปกรณ์ปลายทาง (End-point Devices)

บทที่ 7 การบริหารจัดการความเสี่ยงด้านความมั่นคงปลอดภัย

7.1 การประเมินความเสี่ยงด้านระบบเครือข่าย

7.2 แผนบริหารจัดการความเสี่ยง

7.3 การเฝ้าระวังความผิดปกติ

7.4 การตอบสนองต่อเหตุการณ์ (Incident Response Plan)

บทที่ 8 การฝึกอบรมและการสร้างวัฒนธรรมความปลอดภัย

8.1 แนวทางการฝึกอบรมผู้ใช้งาน

8.2 การรณรงค์และสร้างจิตสำนึกด้านความปลอดภัย

8.3 กรณีศึกษาและบทเรียนจากเหตุการณ์จริง

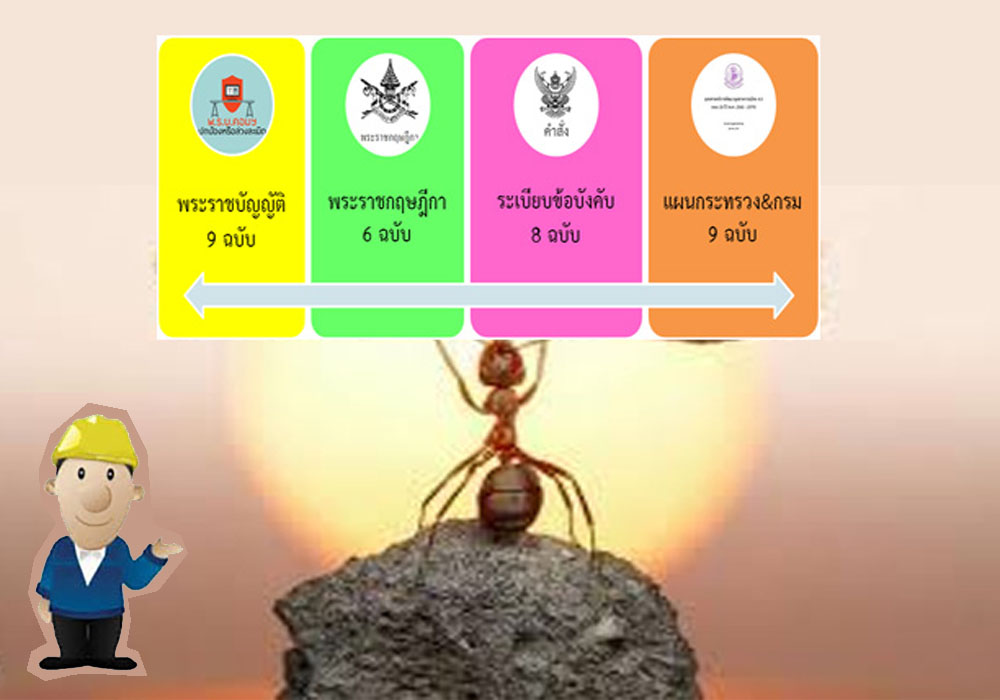

บทที่ 9 นโยบายและข้อกำหนดตามกฎหมาย

9.1 นโยบายการใช้งานระบบสารสนเทศ

9.2 ข้อกำหนดด้านกฎหมายและข้อบังคับ (PDPA, พ.ร.บ.คอมพิวเตอร์ ฯลฯ)

9.3 ข้อปฏิบัติสำหรับบุคลากรและหน่วยงานภายนอก

ภาคผนวก

A: แบบฟอร์มร้องขอสิทธิ์ใช้งานเครือข่าย

B: ตัวอย่างกรณีละเมิดความปลอดภัย

C: รายชื่อเครื่องมือ/โปรแกรมที่แนะนำ

D: แหล่งข้อมูลอ้างอิง

-------------------------

-------------------------

ดูข้อมูลเพิ่มเติมคลิกที่นี่

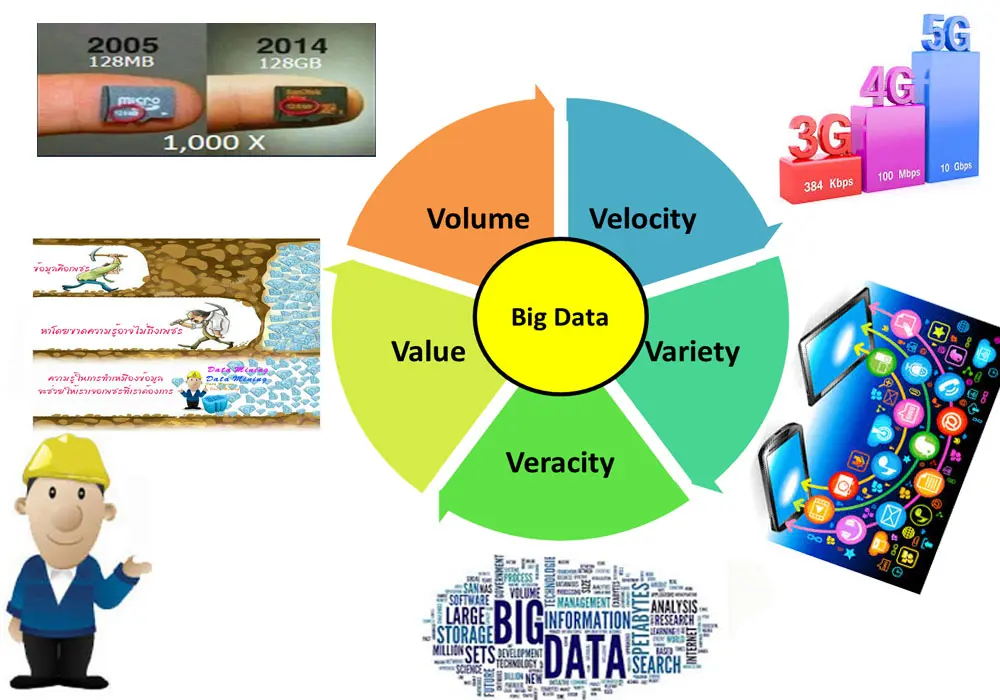

เทคโนโลยีสารสนเทศและการสื่อสาร

(Information and Communication Technology: ICT)

-------------------------